前言

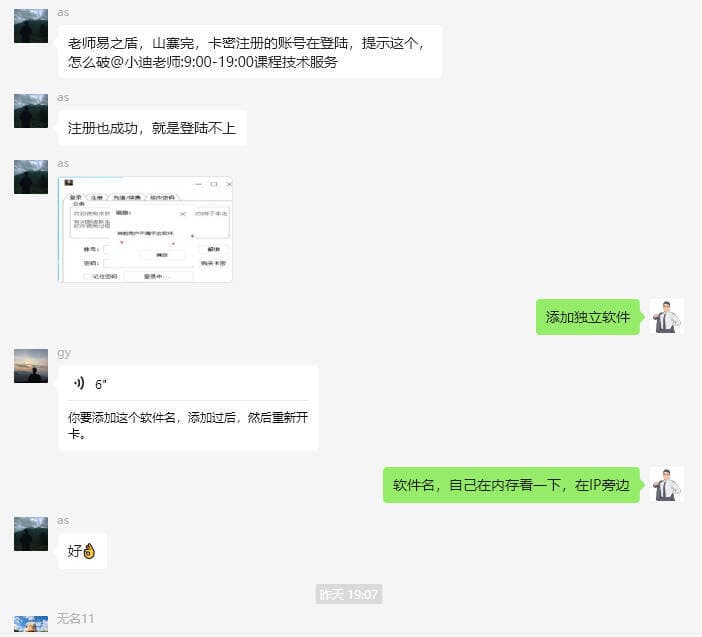

众所周知,如果我们想山寨易之盾之类的软件,我们要知道软件名、软件版本号、服务端版本

软件版本一般影响不大,服务端版本就那么几个,唯一比较头疼的是软件名不对,会直接出问题

如何找到软件名?

一般来说,我们会用抓包工具抓包,然后确认IP地址,然后IP地址字符串周边就会有软件名了

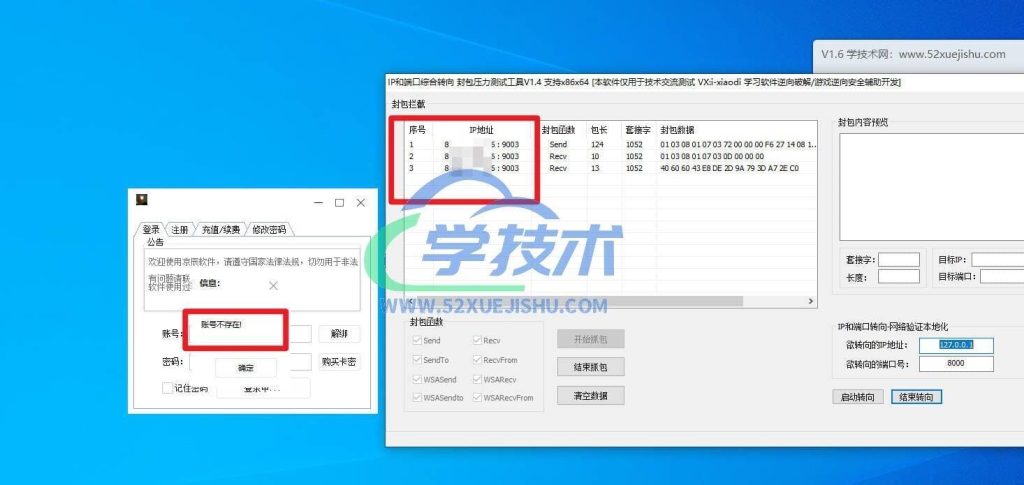

注意,咱们这里是一般来说,咱们可以试验一下

我们可以看到IP和端口号,端口号9003,很明显就是易之盾

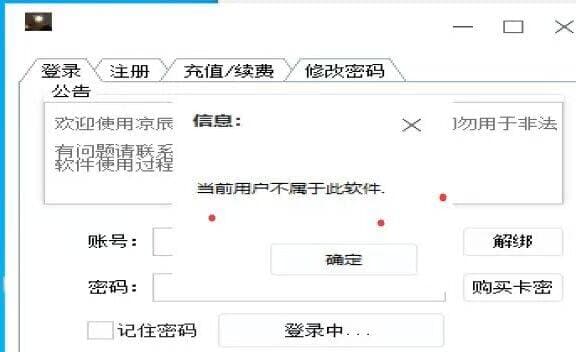

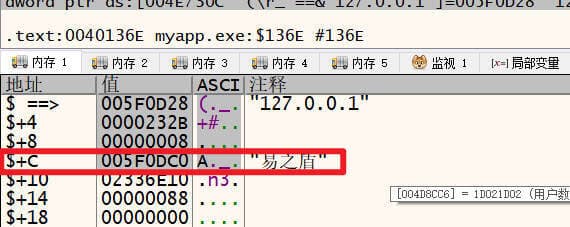

让我们记一下原版的易之盾的样子:

让我们看一下作者改完的样子:

此时看不到软件名,竟然只有一个“6”,仿佛作者在说自己很6

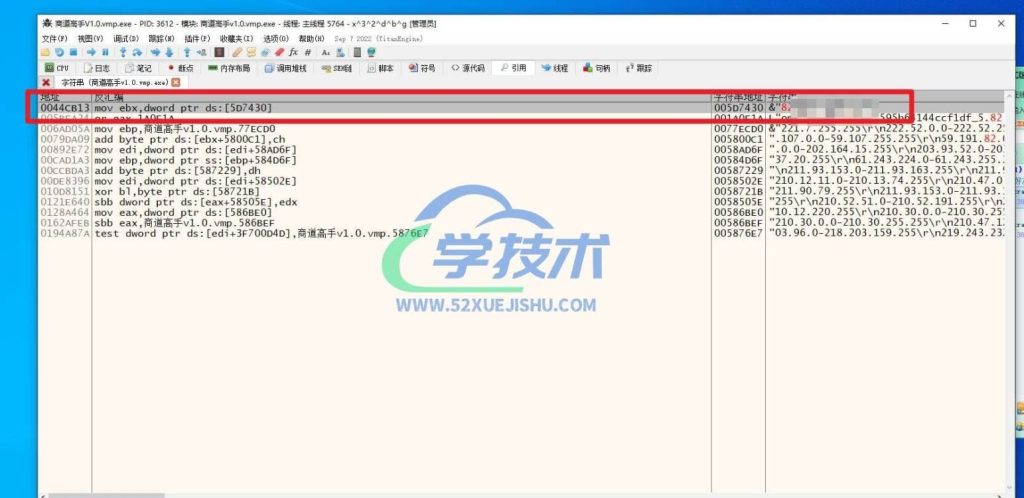

源码分析

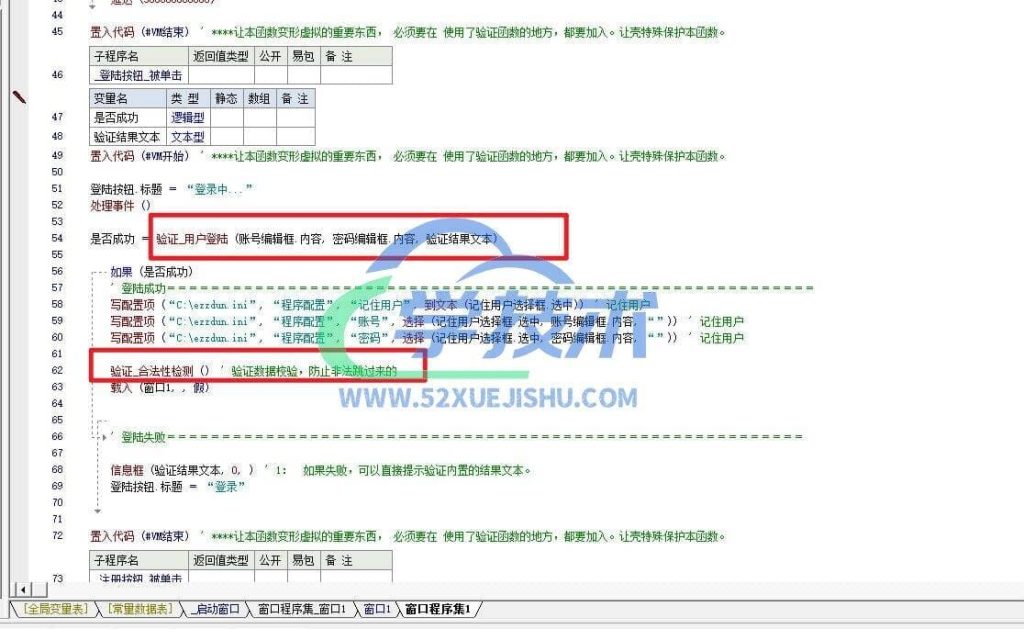

由于它是易语言程序,并且有源代码,所以我们就可以从源代码下手,看一下他的连接服务器框架咋写的

用户登录的代码逻辑

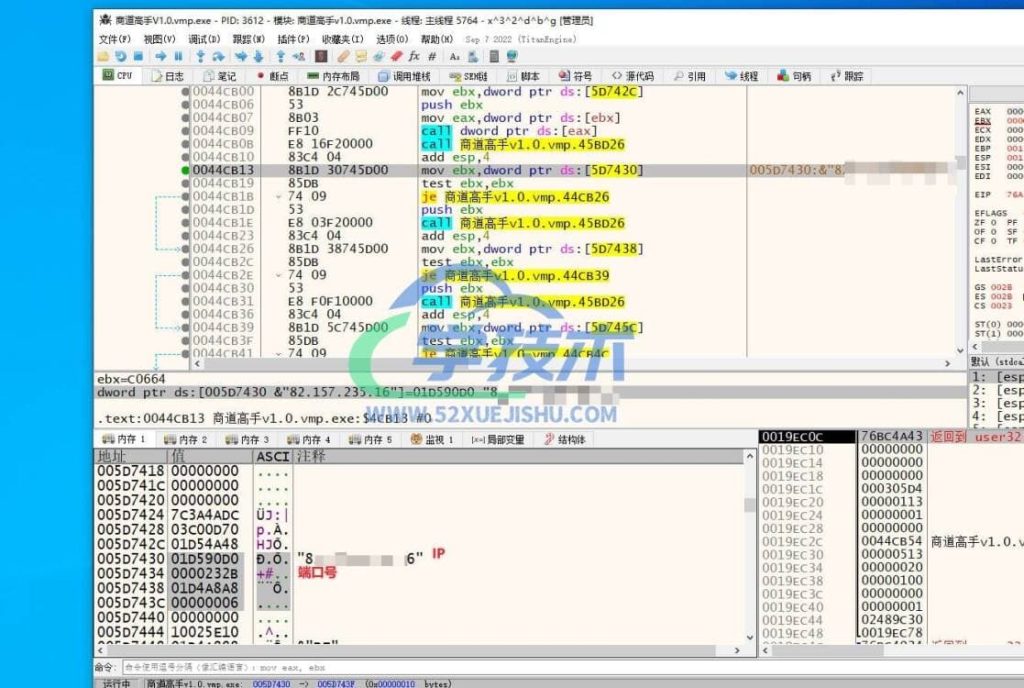

核心登录实现

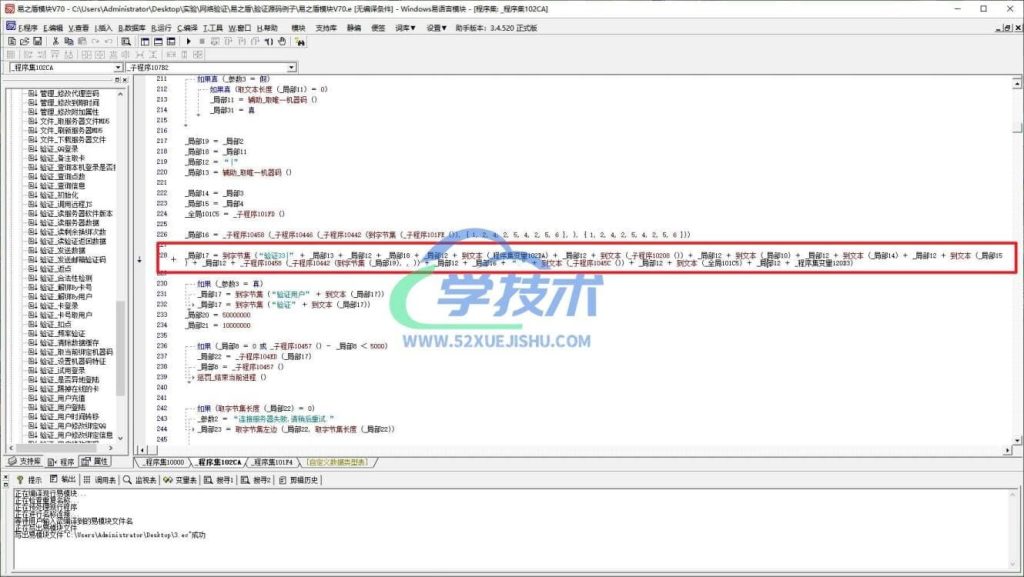

那么现在,就闻到味道了~

核心技术

见证奇迹

没想到啊,作者竟然这么玩…

这个问题,咱们就告一段落了,留给社区成员继续研究吧~

欢迎大家加入咱们的社区学习交流进步哦~学技术,逐梦人生~

https://flowus.cn/52xuejishu/share/9ccec752-d950-4520-b0aa-e14df01d34fc?code=7U33KP

![表情[aoman]-学技术网](https://www.52xuejishu.com/wp-content/themes/zibll/img/smilies/aoman.gif)

![表情[xiaojiujie]-学技术网](https://www.52xuejishu.com/wp-content/themes/zibll/img/smilies/xiaojiujie.gif)

![表情[se]-学技术网](https://www.52xuejishu.com/wp-content/themes/zibll/img/smilies/se.gif)